-

WordPressのPingback機能がDDoS攻撃に悪用されるのを防ぐ方法

photo credit: Anna Fischer via photopin cc

「オープンソースのCMS「WordPress」のPingback機能が、大規模な“反射型”DDoS攻撃に悪用されている」記事が目にとまる。

WordPressのPingback機能はXML-RPC APIを使っている。

WordPress 3.5以前では設定で有効にしないと使えなかったが、3.5以降ではデフォルト設定になって、簡単には無効(停止)に出来ない。(記憶が古くて不明・・)

当サイトはMicrosoft Windows Live Writerを使って記事を書いているので、WordPress のXML-RPC API がないと記事の投稿が出来ない。

XML-RPC APIを無効(停止)する事は出来ない。

そこでプラグインの「Disable XML-RPC Pingback」を使う。

このプラグインはWordPressのPingback機能のみを無効(停止)にして、XML-RPC APIには影響を与えない。

WordPress プラグイン「Disable XML-RPC Pingback」のインストール手順を以下にメモする。

「Disable XML-RPC Pingback」のインストール手順

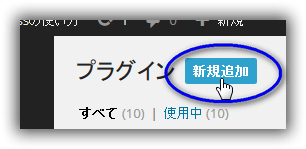

① WordPressをプラグイン画面から「新規追加」ボタンをクリックします。

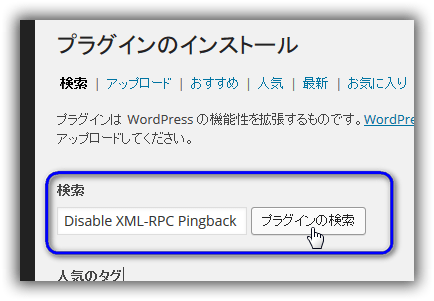

② 「Disable XML-RPC Pingback」 を入力して「プラグインの検索」ボタンをマウスでクリックします。

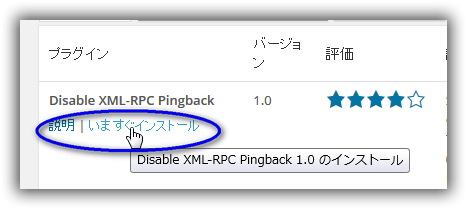

③ プラグインの一覧が表示されたら「Disable XML-RPC Pingback」 の「いますぐインストール」をマウスでクリックします。

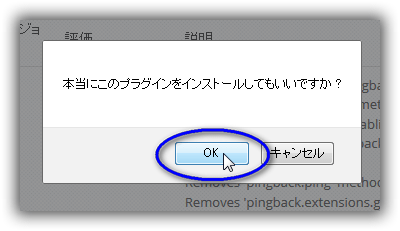

④ 以下のダイアログ画面が表示されたら「OK」 ボタンをマウスでクリックします。

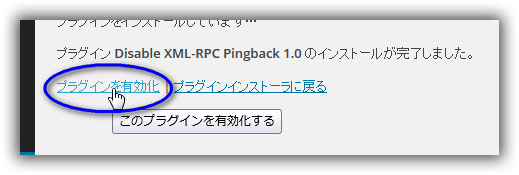

⑤ 最後に「プラグインを有効化」をマウスでクリックしたら完了です。

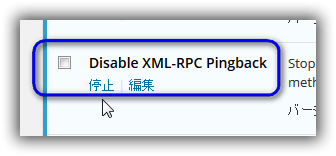

⑥ プラグイン一覧画面に戻ります。

「Disable XML-RPC Pingback」が以下の様に表示されていたら、WordPressのXML-RPC は無効になります。

Microsoft Windows Live Writer は今まで通り使える

Microsoft Windows Live Writer を使って、WordPressから記事をダウンロードして修正もできた。

もちろん、それを再度WordPressへ投稿も出来た。